시나리오

Security varies

by Environment

산업마다 시스템 구조와 운영 방식이 다르기 때문에, 같은 공격이라도 피해 양상과 대응 방식이 달라집니다. 우리는 실제 해외 사례를 바탕으로, 각 산업 환경에 맞는 공격 시나리오와 대응 체계를 설계합니다.

Public

Institution

2023년, 미국 에너지부와 여러 연방기관은 MOVEit Transfer 파일전송 솔루션 취약점을 악용한 글로벌 공격의 영향을 받았고, DOE 산하 2개 조직의 데이터 손상 피해를 입었습니다.

핵심은 공공기관 본체만이 아니라, 기관이 사용하는 외부 파일전송·공급망 연결 구간까지 공격면이 열려 있었다는 점입니다.

HEXA LABS의 해결 방안

-

외부 파일전송 솔루션을 포함한 공격면 식별

외부 파일전송 솔루션을 포함한 공격면 식별

-

공급망형 침투 시나리오 설계 및 검증

공급망형 침투 시나리오 설계 및 검증

-

사고 발생 시 CERT 연계 대응

사고 발생 시 CERT 연계 대응

HEXA LABS는 외부 파일전송 솔루션과 연계 시스템까지 포함한 공격면을 진단하고, 공급망 기반 침투 시나리오와 CERT 대응 체계를 함께 설계합니다.

Financial

Services

미국 대형은행 중 하나인 Capital One은 2019년 1억 600만 명 규모의 개인정보 노출 사고를 겪었고, 이로 인해 1억 5000만 달러의 피해가 발생했습니다.

공격자는 SSRF 취약점을 이용해 AWS 액세스 키에 접근, 임시 자격증명을 얻어 S3 버킷 목록을 조회한 뒤 개인정보 데이터를 복사했습니다.

HEXA LABS의 해결 방안

-

취약점 체이닝 기반 공격 시나리오

취약점 체이닝 기반 공격 시나리오

-

데이터 접근·유출 경로까지 포함한 하이엔드 모의해킹 서비스

데이터 접근·유출 경로까지 포함한 하이엔드 모의해킹 서비스

-

WAF/프록시/메타데이터 서비스 노출 여부 검증

WAF/프록시/메타데이터 서비스 노출 여부 검증

HEXA LABS는 클라우드 구성, IAM 권한, 데이터 저장소 접근 경로를 함께 검증해 단순 취약점 점검을 넘어 실제 유출 가능성까지 확인합니다.

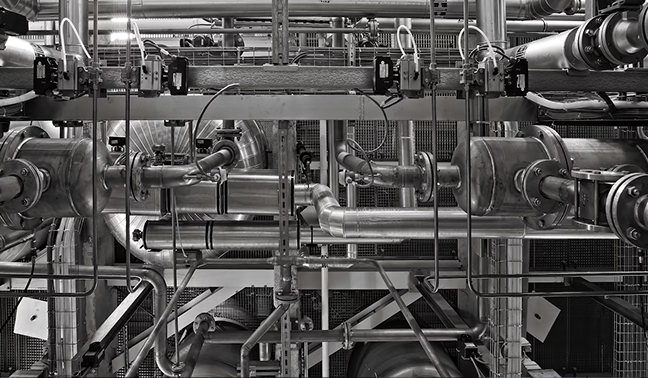

Manu-

facturing

미국의 대형 생활용품 제조사인 Clorox는 2023년 해킹으로 인한 네트워크 마비, 생산 라인 중단으로 대량의 품절 사태와 심각한 사업 차질을 겪었습니다.

이로 인해, 사고로 인한 시스템 복구 비용은 한화로 약 674억6300만원, 공급망 장애와 영업 중단으로 인한 총 손실 규모는 한화로 약 5234억원으로 집계되었습니다.

HEXA LABS의 해결 방안

-

생산 시스템 영향 여부를 보는 단계적 진단

생산 시스템 영향 여부를 보는 단계적 진단

-

서비스 중단을 최소화하는 운영 환경 모의해킹

서비스 중단을 최소화하는 운영 환경 모의해킹

-

사고 대응 및 재발 방지 체계 수립

사고 대응 및 재발 방지 체계 수립

HEXA LABS는 사람·계정·운영 프로세스를 함께 검증해 생산 중단 없이 공격 시나리오를 테스트하고, 사고 대응과 재발 방지 체계까지 설계합니다.